Sophos-onderzoek: twee derde van de beveiligingsincidenten is terug te voeren op identiteitsgerelateerde aanvallen

|

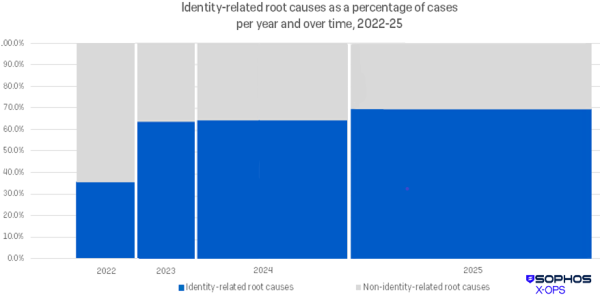

Hengelo, 24 februari 2026 – Sophos, een wereldwijd leider in innovatieve beveiligingsoplossingen voor het bestrijden van cyberaanvallen, heeft het Sophos Active Adversary Report 2026 gepubliceerd. Hieruit blijkt dat 67% van alle incidenten die vorig jaar door de Incident Response (IR) en Managed Detection and Response (MDR)-teams van Sophos zijn onderzocht, hun oorsprong vonden in identiteitsgerelateerde aanvallen. De bevindingen benadrukken hoe aanvallers misbruik blijven maken van gecompromitteerde inloggegevens, zwakke of ontbrekende multifactorauthenticatie (MFA) en slecht beveiligde identiteitssystemen – vaak zonder dat ze nieuwe tools of technieken hoeven in te zetten. De belangrijkste bevindingen zijn als volgt:

Aanvallen op identiteitsfraude nemen toe, terwijl lacunes in MFA blijven bestaan |

|

|

“De meest zorgwekkende bevinding in het rapport is eigenlijk al jaren aan de gang: de dominantie van identiteitsgerelateerde oorzaken voor succesvolle initiële toegang. Gecompromitteerde inloggegevens, brute-force-aanvallen, phishing en andere tactieken maken gebruik van zwakke punten die niet kunnen worden verholpen met eenvoudige patches. Organisaties moeten een proactieve aanpak hanteren voor identiteitsbeveiliging”, aldus John Shier, Field CISO en hoofdauteur van het rapport. Meer dreigingsgroepen, groter risico

“De acties van de wetshandhaving blijven de ransomware-ecosystemen ontwrichten. Hoewel we nog steeds activiteit van LockBit zien, is de dominantie en reputatie die het ooit had duidelijk aangetast. Dit betekent echter dat we een reeks andere groepen zien die strijden om dominantie en dat er veel meer groepen opduiken. Voor verdedigers is het belangrijk om de groepen en hun TTP’s te begrijpen om hun organisatie zo goed mogelijk te beschermen”, aldus Shier. AI-hype ontmoet realiteit “AI voegt schaal en ruis toe, maar vervangt aanvallers nog niet. Hoewel GenAI in de toekomst de volgende versneller zou kunnen zijn, blijven de basisprincipes nu van belang: sterke identiteitsbescherming, betrouwbare telemetrie en het vermogen om snel te reageren wanneer er iets misgaat”, aldus Shier. Belangrijkste verdedigingsmaatregelen

Het Sophos Active Adversary Report 2026 analyseerde 661 IR- en MDR-cases die tussen 1 november 2024 en 31 oktober 2025 werden behandeld, bij organisaties in 70 landen en 34 sectoren. Lees hier het volledige rapport. |

|

Over Sophos |

Dit artikel is een ingezonden bericht en valt buiten de verantwoordelijkheid van de redactie.