Niche-phishingkit Saiga 2FA duikt opnieuw op met nieuwe campagnes en ‘lorem ipsum’-metadata

Barracuda Research heeft nieuwe inzichten gepubliceerd op basis van een analyse van nieuwe phishingcampagnes via de relatief zeldzame phishingkit ‘Saiga 2FA’. De bevindingen laten zien hoe sommige phishingkits evolueren van statische tools naar volledig configureerbare aanvalsplatforms van applicatieniveau.

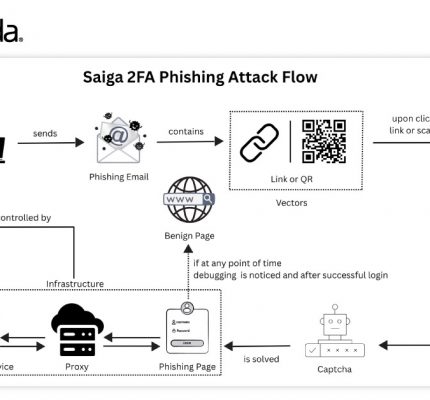

Saiga 2FA is een phishing-kit van het type ‘adversary-in-the-middle’ (AitM). Saiga wordt weinig gebruikt, maar is zeer goed in het ontwijken van detectie. De kit is ontworpen om multi-factor authenticatie (MFA) te omzeilen en sessiecookies te stelen van zakelijke e-mailgebruikers. Net als andere phishing-kits maakt Saiga 2FA slachtoffers via phishing e-mails waarin het zich voordoet als een (bekend) merk, met daarin ingebedde schadelijke links of QR-codes. Vervolgens worden de slachtoffers in verschillende stappen naar de uiteindelijke phishing-site geleid. Het maakt gebruik van gelaagde ontwijkingstechnieken om de kans op detectie te verminderen en analyse te belemmeren. Zo detecteert het wanneer een gebruiker de developertools van de browser opent en leidt hem dan direct om naar een onschuldige pagina zoals Google.

Wat Saiga 2FA onderscheidt van andere phishing-as-a-service (PhaaS)-kits:

* Saiga biedt phishingpagina’s als een volwaardige webapplicatie, waarbij de phishing-content rechtstreeks binnen de webpagina wordt gegenereerd met behulp van JavaScript. Dit maakt het voor eenvoudige securityscanners die simpelweg de broncode van de pagina inspecteren veel moeilijker om schadelijke elementen op te sporen.

* Een configuratiebestand dat in de webapplicatie is ingebed, bepaalt hoe elke phishing-sessie zich gedraagt, bijvoorbeeld door het phishing-thema naar behoefte te wijzigen.

* De metadatavelden van de webpagina’s die door Saiga worden gebruikt, bevatten de bekende pseudo-Latijnse ‘lorem ipsum’ namaakteksten. Deze teksten hebben geen betekenis en geven geen indicatie van het doel of de functie van de pagina. Zo kunnen aanvallers voorkomen dat ze detectiesystemen activeren die werken op basis van trefwoorden of heuristieken voor merkimitatie.

* Een geïntegreerde FM Scanner, een tool voor het extraheren en analyseren van mailboxinhoud, stelt aanvallers in staat om gecompromitteerde mailboxgegevens te doorzoeken en weg te sluizen. Die gegevens worden vervolgens via Saiga Mailer gebruikt voor verdere phishingcampagnes.

* Saiga biedt een web-dashboard voor het beheer van de campagne, ondersteunt domeinconfiguratie, logboekregistratie en automatisering, en implementeert geavanceerde trafficfiltering en het laden van content op basis van condities. Een dergelijk niveau van centralisatie en controle onderscheidt het van eenvoudigere phishing-kits die voornamelijk vertrouwen op logboekregistratie via Telegram.

“Saiga behoort tot een klasse van geavanceerde phishing-kits die meer functioneren als een ‘boetiekdienst’ dan als een volledig geautomatiseerd platform, met een reeks configuratieopties die tijdens een aanval direct kunnen worden geïmplementeerd”, zegt Saravanan Mohankumar, manager van het Threat Analysis Team bij Barracuda. “Om dergelijke aanvallen te beperken, wordt organisaties aangeraden om phishingbestendige authenticatiemethoden zoals FIDO2/WebAuthn in te voeren, strikte URL-verificatie af te dwingen en geavanceerde monitoring te implementeren om afwijkend authenticatiegedrag te detecteren. Een gelaagde securityaanpak is essentieel bij de verdediging tegen moderne AitM-phishingframeworks.”

Meer informatie is hier te vinden: https://blog.barracuda.com/2026/04/28/threat-spotlight–boutique-phishing-kit-saiga-2fa.

Dit artikel is een ingezonden bericht en valt buiten de verantwoordelijkheid van de redactie.