E-mailaanvallen en detectie van security incidenten blijven pijnpunten voor bedrijven

Nieuwegein — Meer dan een derde van alle security incidenten begint met phishing-mails of kwaadaardige bijlagen die naar medewerkers van bedrijven worden verstuurd. Dit blijkt uit de laatste versie van het Incident Response Report dat vandaag werd gepubliceerd door de wereldwijde leverancier van cybersecurity-oplossingen F-Secure. Dit rapport brengt de onderzoeksbevindingen van het incidentresponsteam van het bedrijf in kaart en biedt inzicht in de manier waarop hackers organisaties aanvallen.

Misbruik van op internet gerichte diensten van bedrijven vormde de belangrijkste oorzaak van de beveiligingsincidenten die in het rapport aan bod komen. Hiervan was sprake bij circa 21 procent van alle onderzochte incidenten. Phishing en e-mailberichten met kwaadaardige bijlagen vertegenwoordigden samen echter circa 34 procent. Volgens Tom Van de Wiele, principal security consultant bij F-Secure, vormen aanvallen via e-mail daarmee een veel groter pijnpunt voor organisaties.

“Misbruik van kwetsbaarheden in software op basis van drive-byscenario’s is typerend voor opportunistische aanvallen, maar succesvolle aanvallen via e-mail komen veel regelmatiger voor. Cybercriminelen kunnen op diverse manieren gebruikmaken van e-mail. Deze aanvallen zijn populair omdat vrijwel elk bedrijf voor de communicatie van dit medium afhankelijk is”, zegt Van de Wiele. “Mensen moeten twee keer nadenken voordat ze op bijlagen en links klikken. De tijdsdruk die met veel functies gepaard gaat, maakt dat echter moeilijk. Cybercriminelen weten dat en maken daar misbruik van.”

Andere belangrijke bevindingen die in het rapport aan bod komen, zijn:

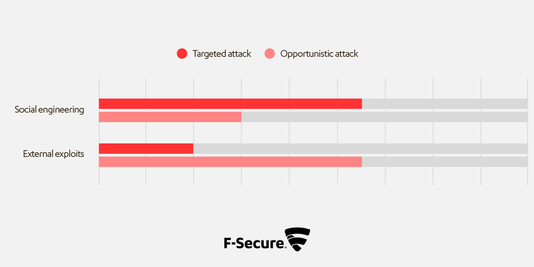

- Organisaties werden in vrijwel dezelfde mate door opportunistische als door gerichte aanvallen getroffen.

- Insiders waren verantwoordelijk voor een vijfde van alle beveiligingsincidenten.

- In bijna 80 procent van alle gevallen werd contact opgenomen met incidentresponsteams nadat de beveiliging aan de netwerkrand was gepenetreerd.

- De meest voorkomende handeling die cybercriminelen na het binnendringen van een netwerk uitvoerden, was het verspreiden van malware (meestal voor financieel gewin, maar ook voor spionagedoeleinden of om de toegang tot het netwerk open te houden voor toekomstige acties).

- Bij 13 procent van alle onderzochte meldingen was sprake van vals alarm.

Volgens Van de Wiele is het aantal onterechte meldingen verrassend. Hieruit blijkt dat maar al teveel bedrijven moeite hebben om cyberaanvallen op accurate wijze te detecteren. “We worden vaak ingeschakeld om onderzoek te doen naar ‘verdachte activiteiten’. Dat zegt mij dat veel organisaties niet over accurate mogelijkheden voor incidentdetectie beschikken. Soms blijkt tijdens onderzoek dat het om een IT-probleem gaat in plaats van een aanval. Daarmee gaat veel tijd en geld verloren, en het leidt iedereen af van het werkelijke probleem.”

Het rapport raadt bedrijven aan om hun beveiligingsmogelijkheden uit te breiden, bijvoorbeeld door te investeren in een oplossing of dienst voor detectie en incidentrespons voor endpoints.

Aanvullende informatie

3 redenen waarom bedrijven moeite hebben met het detecteren van beveiligingsincidenten

De forensische en incidentresponsdiensten van F-Secure

Dit artikel is een ingezonden bericht en valt buiten de verantwoordelijkheid van de redactie.