Airlines geven niets om je privacy: casestudy Emirates.com

Ik vroeg mijn vrouw of het ok is als een vreemde haar geboortedatum kent. ‘Alleen als ze me een verjaardagscadeautje sturen,’ grapte ze. En je paspoortnummer? Ze legde het boek weg dat ze aan het lezen was. Nu had ik haar aandacht.

Stel je dit eens voor, zei ik. Je probeert online in te checken voor je vlucht en krijgt een foutmelding: ‘Deze boeking bestaat niet.’ Je probeert het nog eens, dit is vast een vergissing. Nee hoor, nog steeds dezelfde error. De medewerker van het call center zegt hetzelfde. Dit moet een fout zijn! Je kijkt in je e-mail en daar is het, zonder twijfel: de e-mailbevestiging van de annulering. Maar je weet zeker dat je dat niet hebt gedaan. Wie dan wel?

Dit is geen vergezocht scenario uit een sci-fi boek, het is waargebeurd. Een organisatie met een digitaal product dat niet eens voldoet aan basale securityvereisten leeft in een utopische wereld waar mensen hun kluis openlaten en niet verwachten dat er ooit een inbreker binnenkomt.

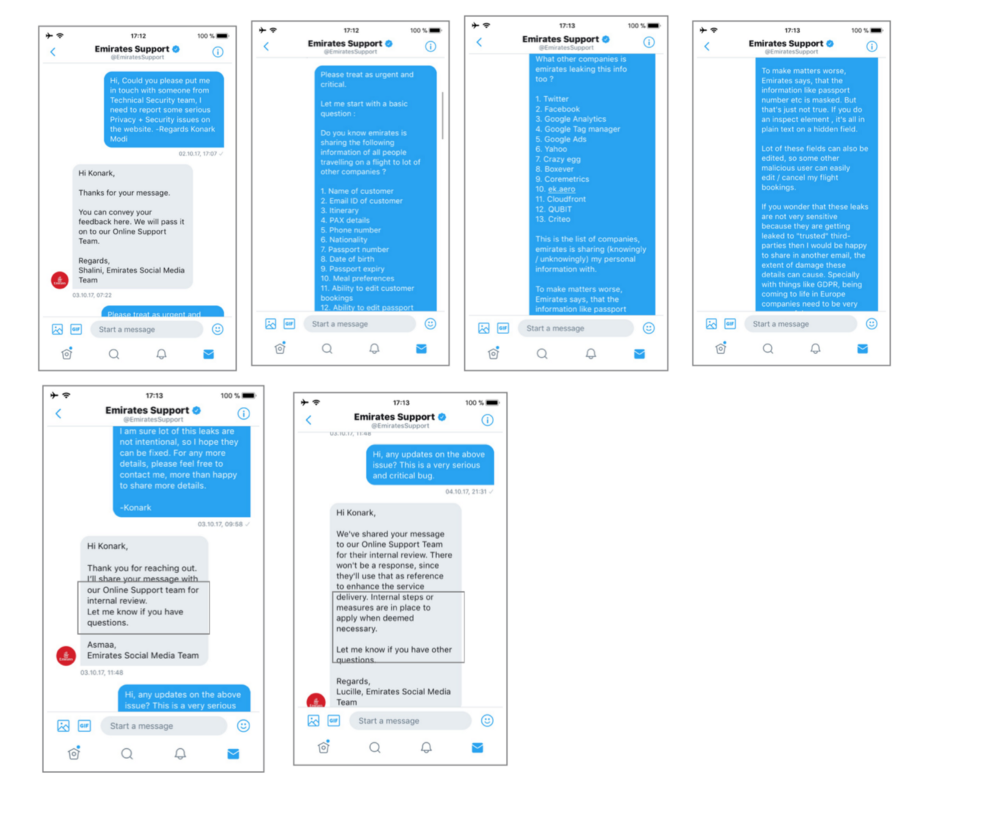

In het kader van volledige openheid: ergens vorig jaar boekte ik een reis voor mijn gezin en struikelde ik over een aantal data-securitykwesties die mij als voorvechter van dataveiligheid extreem veel zorgen baarden. Toen ik die zorgen kenbaar maakte aan het Emirates-team, vond deze conversatie plaats:

Gesprek met de klantenservice van Emirates.

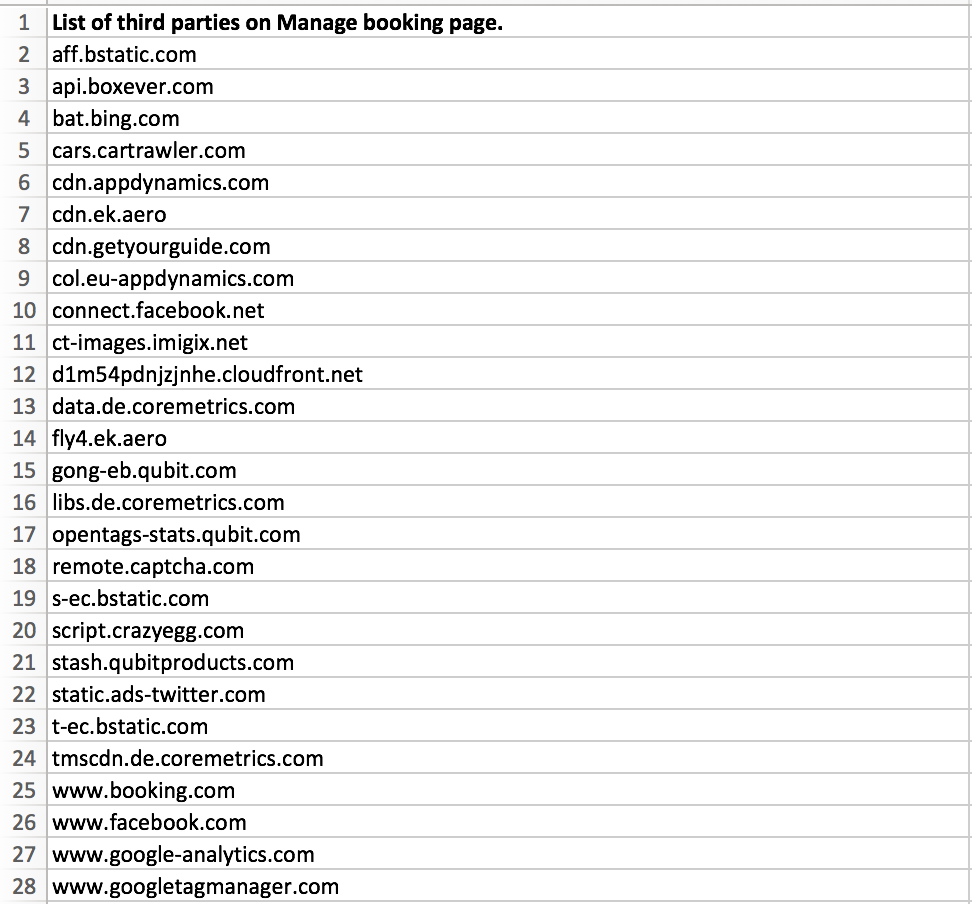

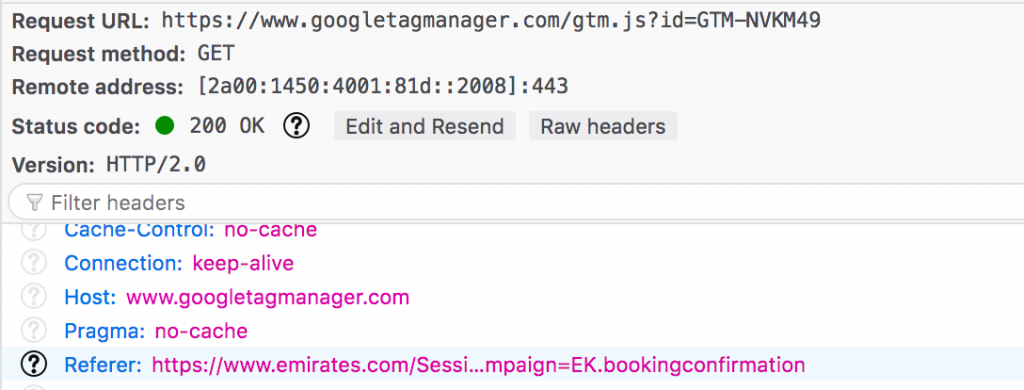

Voor de leek: als je een vlucht boekt bij Emirates zijn er zo’n driehonderd datapunten verbonden aan die boeking. Zodra je klikt op ‘Beheer voorkeuren’ om een stoel of maaltijd te selecteren voor je reis of om in te checken voor je vlucht, wordt je boekingscode en achternaam doorgegeven aan zo’n veertien verschillende third party trackers, zoals Crazy egg, Boxever, Coremetrics, Google en Facebook.

Details:

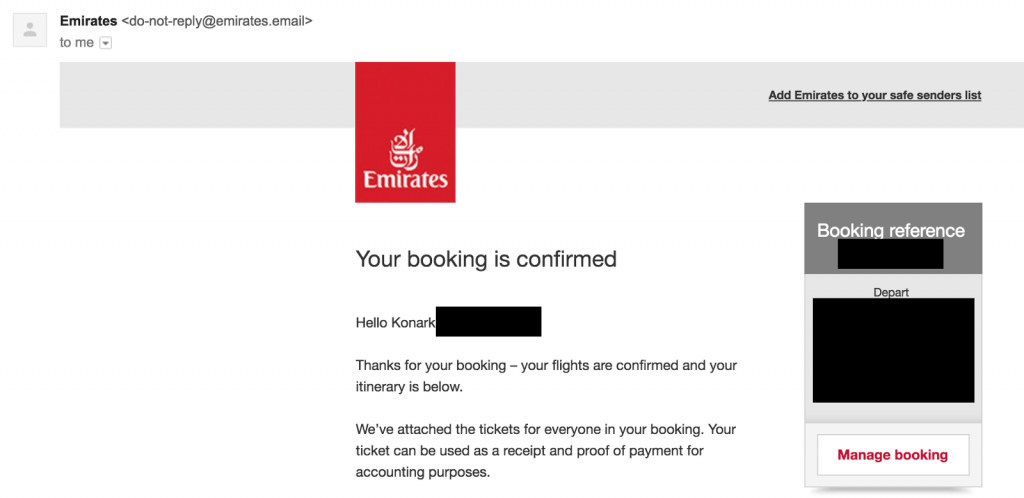

Nadat ik de boeking had gemaakt op de website van Emirates, kreeg ik per e-mail een bevestiging met als kop: Booking Confirmation — Booking Number.

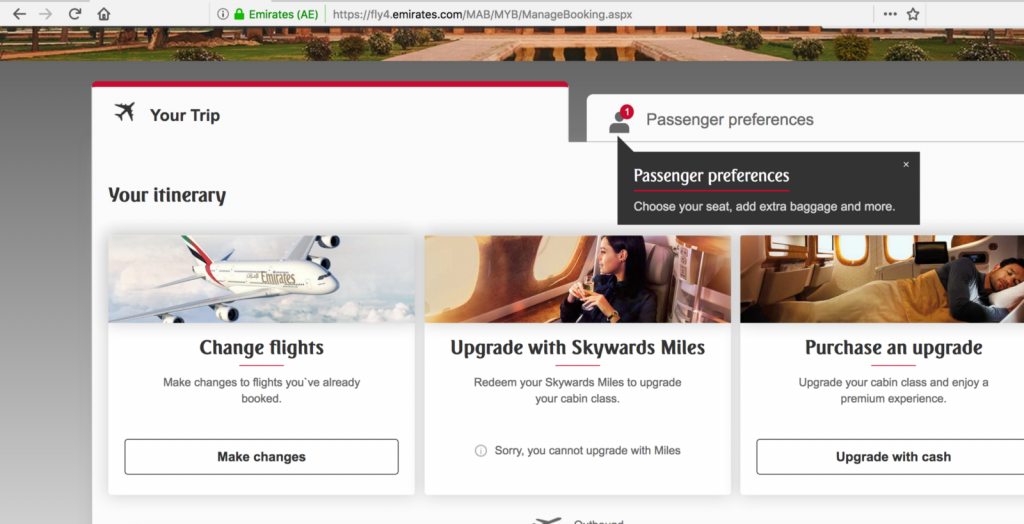

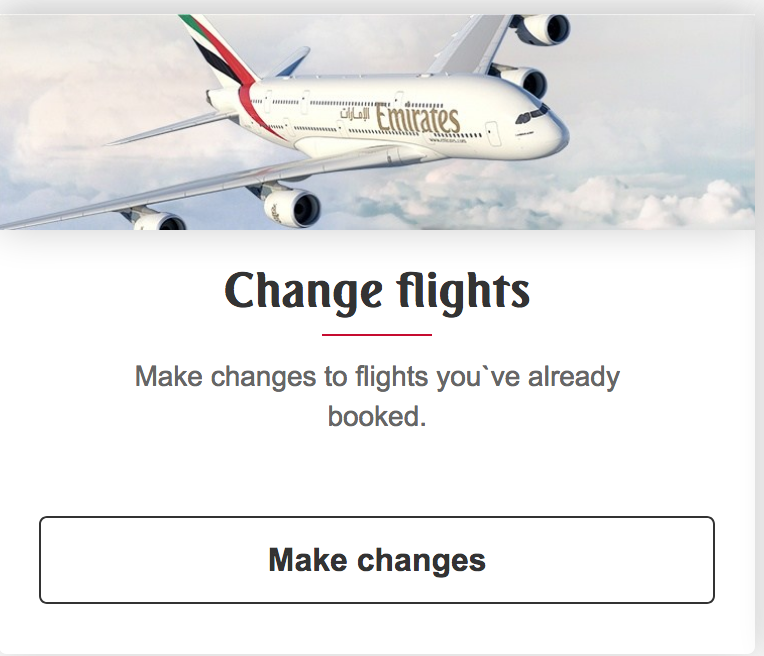

In de e-mail zelf stond een link naar Boeking beheren. Ik klikte op de button om stoelen en maaltijden te kiezen en kwam terecht op de Voorkeuren beheren-pagina. Dit was redelijk rechttoe, rechtaan.

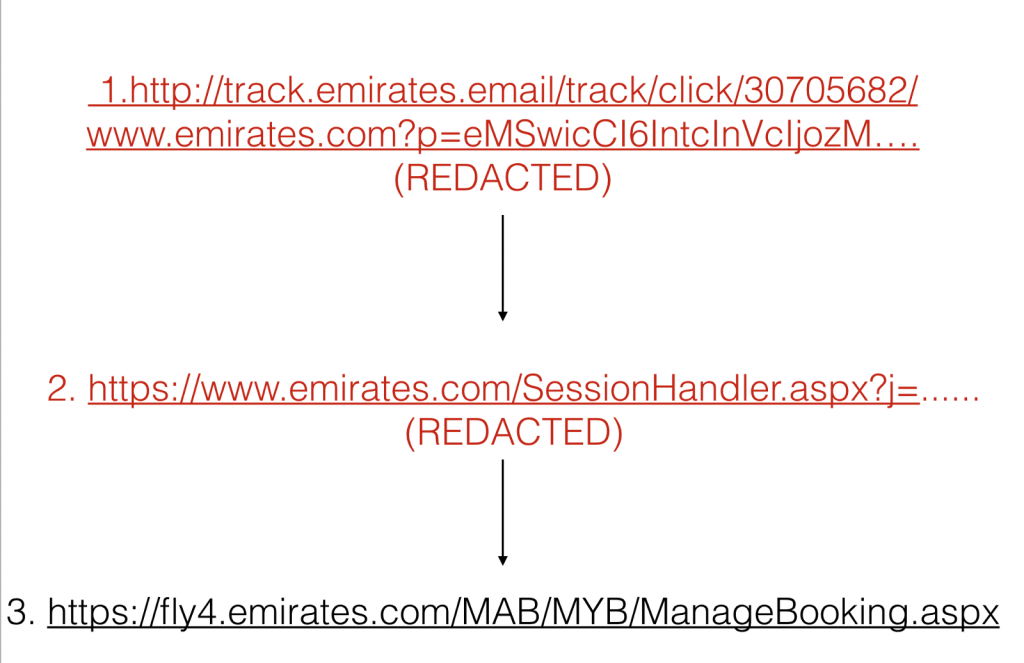

Terwijl ik als gebruiker gewoon net als altijd klikte op een link waarna ik op de landingspagina Voorkeuren beheren terecht kwam, vond er op de achtergrond een aantal omleidingen plaats.

De Boeking beheren-link zou exclusief voor mij moeten zijn (de gebruiker en de website) maar deze link werd ook gedeeld met tal van third party trackers die zijn geïmplementeerd door Emirates op de webpagina’s.

De Boeking beheren-link zou exclusief voor mij moeten zijn (de gebruiker en de website) maar deze link werd ook gedeeld met tal van third party trackers die zijn geïmplementeerd door Emirates op de webpagina’s.

Boeking beheren-pagina.

De kers op de taart was de HTTP-link die naar de Beheer voorkeuren-pagina leidt. De onzekerheid van HTTP is keer op keer besproken, met name als het gaat om het behoud van de authenticiteit van de content en bescherming tegen indringers. In het kort: HTTP-links zijn een nachtmerrie als het dataprivacy gaat. Dus niet alleen gaf Emirates gebruikersinformatie door aan zelf-geïmplementeerde third party trackers, maar ook gaven zij kwaadwillenden toegang tot de zogenaamde privé-pagina.

http://track.emirates.email/track/click/30705682/www.emirates.com?p=eMSwicCI6IntcInVcIjozM….(geredigeerd)

Tot wat voor informatie hebben derden toegang?

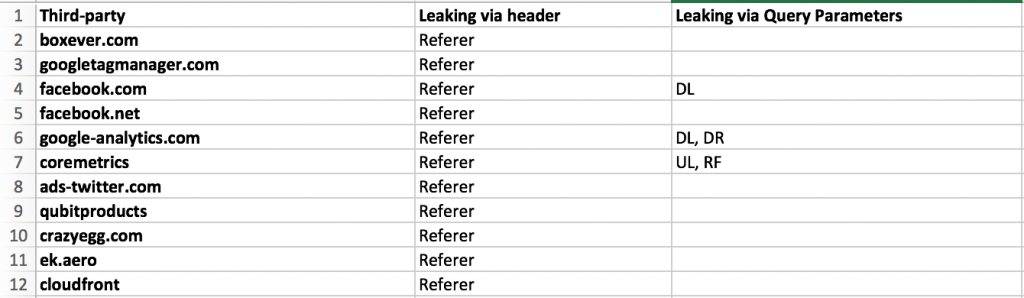

De links die worden genoemd in (1) en (2) worden op dit moment gestuurd naar derden.

De volgende spelers slaan de URL op die toegang geeft tot boekingsgegevens:

De volgende spelers slaan de URL op die toegang geeft tot boekingsgegevens:

Partijen met toegang tot de privé-URL.

Wie toegang heeft tot deze links kan de informatie niet alleen lezen maar ook wijzigen, net zoals ik dat als gebruiker kan.

Zij kunnen bijvoorbeeld:

- De vlucht wijzigen of annuleren;

- De stoel of maaltijdvoorkeur wijzigen;

- Meer producten aan de boeking toevoegen;

- Paspoortinformatie veranderen of toevoegen;

- Frequent flyer-informatie veranderen of toevoegen;

Et cetera.

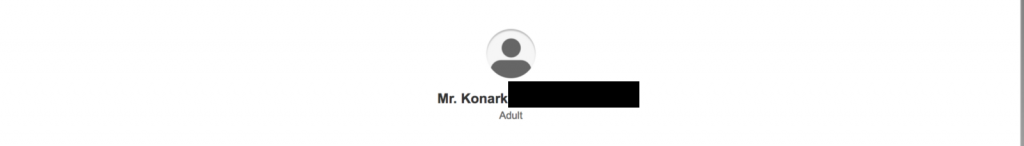

Bewijs van wijzigbare persoonlijke informatie op deze pagina:

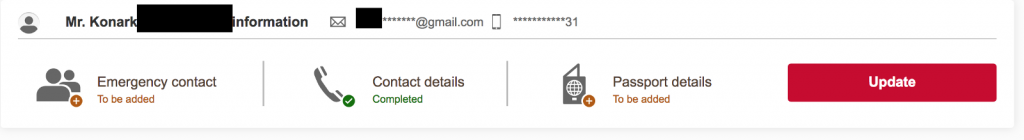

1. Volledige naam:

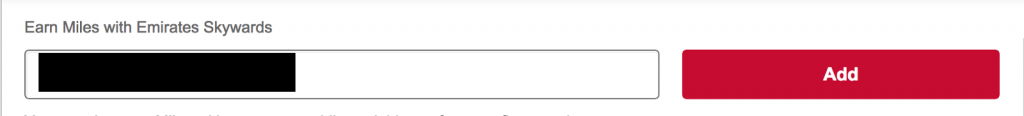

2. Skywards-nummer:

2. Skywards-nummer:

3. E-mail ID / telefoonnummer:

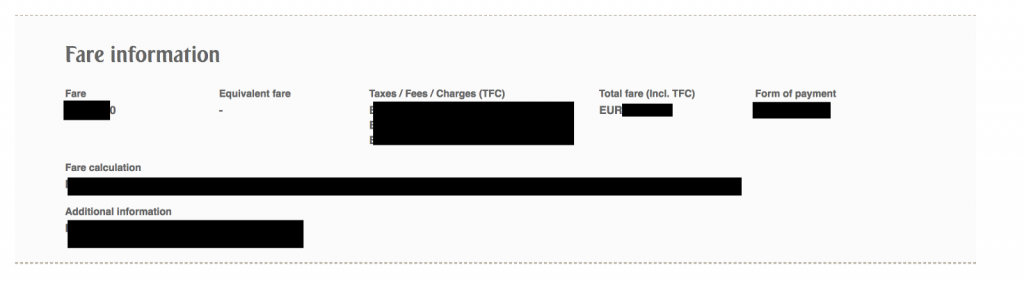

4. Betaald bedrag, opbouw van het tarief:

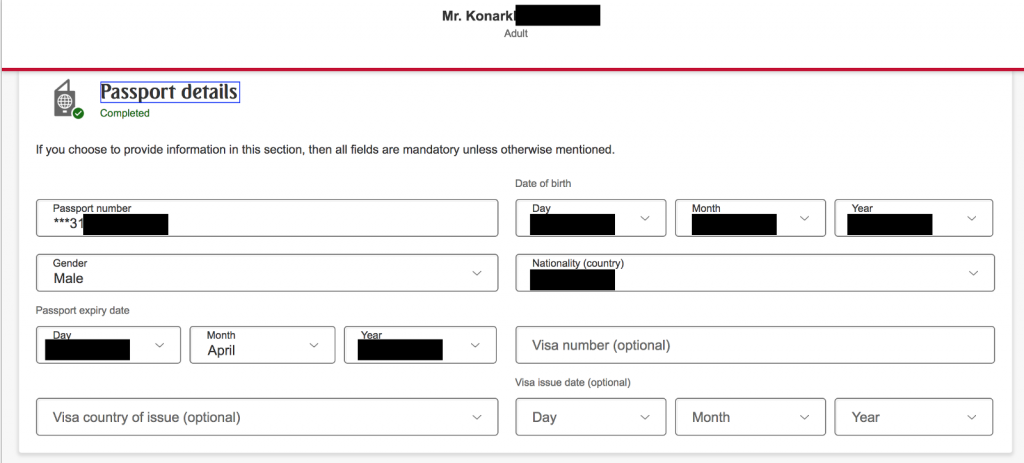

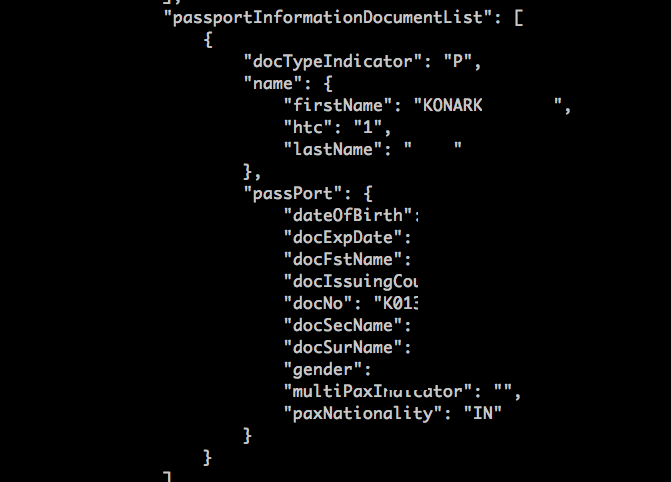

5. Paspoortgegevens, nationaliteit, geboortedatum, geslacht:

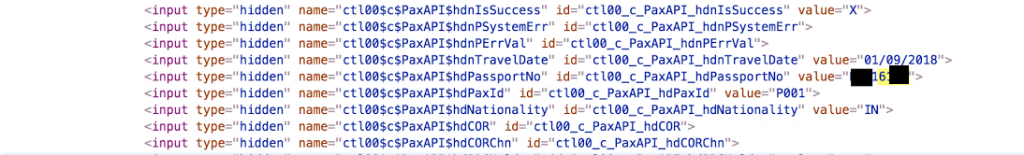

N.B.: In oktober 2017 waren velden zoals paspoortnummer, e-mail ID en telefoonnummer gemaskeerd op de user interface maar ze waren wel zichtbaar in de broncode. De webapp is sindsdien geüpdatet en die velden zijn nu wel verhuld.

Ik besloot een blik te werpen op de mobiele app om te zien of het heden wordt ingehaald door het verleden en daar stonden de gegevens in hun volle glorie: paspoortnummer, e-mail ID en telefoonnummer in platte tekst. Wat op de webapp werd verhuld was gemakkelijk toegankelijk op de mobiele app.

Paspoortdetails in platte tekst op mobiele API.

Wat is hier mis mee?

Deze kwestie geldt niet alleen voor Emirates, veel airlines zoals Lufthansa en KLM (laatst gecheckt in oktober 2017) worstelen met hetzelfde probleem.

Elke website gebruikt third party trackers om hun product te verbeteren en een betere ervaring te bieden aan de bezoeker. Datalekken worden vaak gezien als bijkomende schade en soms niet eens in overweging genomen als neveneffect van het implementeren van dergelijke trackers.

De meeste derden zijn actief op veel andere websites en gebruiken lange-termijnidentificatoren zoals cookies om gebruikers over verschillende domeinen te traceren. Doordat een van de websites, in dit geval Emirates, privé-informatie lekt, kunnen deze bedrijven mogelijk niet alleen de gebruikersactiviteiten op het web aan elkaar linken maar ook de identiteit van die gebruikers vaststellen.

De vragen die moeten worden beantwoord door Emirates (en anderen) zijn:

- Waarom werd de informatie over mijn boeking aan derden doorgegeven zonder mijn expliciete toestemming?

- Waarom hebben derden deze informatie nodig?

- Is Emirates zich ervan bewust dat gevoelige gebruikersinformatie wordt gelekt naar deze externe partijen?

- Wie zijn deze externe partijen?

- Wat doen ze met de gebruikersinformatie?

Emirates op de hoogte stellen:

In het kader van verantwoord gedrag heb ik Emirates in oktober 2017 via een DM op Twitter op de hoogte gebracht van deze serieuze overtredingen van dataprivacy. Ik kon namelijk geen kanaal vinden op de website van Emirates waar ik security bugs kon rapporteren.

Het social media-team reageerde onmiddellijk op mijn bericht met een standaardantwoord maar ik wilde de moed nog niet opgeven. Ik schreef ook een e-mail aan de productmanager waarin ik de securityovertredingen op een rijtje zette. Het antwoord: doodse stilte.

Vandaag de dag (3 maart 2018) spelen veel van deze kwesties nog steeds.

Dit is een serieuze aantasting van privacy. Op geen enkel punt in het boekingsproces heb ik toestemming gegeven om deze persoonlijke informatie te delen met welke website van derden dan ook. Het privacy-beleid van Emirates zelf is niet erg duidelijk. Een aantal van deze partijen wordt genoemd maar niet allemaal en er staat ook niet welke data met hen worden gedeeld.

Kan ik voor een opt-out kiezen?

Dat is geen optie. Helaas kon ik geen manier vinden om aan te geven dat ik niet deel wil nemen aan dit systeem van Emirates. Ik moest uiteindelijk terugvallen op browserextensies die zijn bedoeld om je privacy te beschermen.

Kan dit niet worden gefikst door Emirates?

Als software engineer die gewerkt heeft voor een aantal grote e-commerce bedrijven snap ik de noodzaak om third party diensten in te schakelen voor het optimaliseren en verbeteren van het digitale product en hoe de bezoeker daarmee interacteert. Het is niet het gebruik van externe partijen dat zorgwekkend is in dit geval maar de wijze waarop het is geïmplementeerd. Emirates heeft de controle over hun website en wat die site deelt met third party diensten. Als ze het lekken van gebruikersinformatie tegen willen gaan, moeten ze die controle wel uitoefenen. Het is geen mega-onderneming maar een kwestie van bereid zijn om het basisrecht op privacy te borgen.

Bijvoorbeeld:

- Privépagina’s moeten no-index meta tags hebben

- Beperk de aanwezigheid van externe partijen op privépagina’s

- Referrer Policy op pagina’s met gevoelige data

- Implementeren van CSP en SRI. Zelf met een grote voetafdruk van third party diensten worden CSP en SRI niet ondersteun op Emirates.com

- Gebruikers moeten worden geïnformeerd wanneer gevoelige informatie zoals het paspoortnummer en contactgegevens worden geüpdatet, gewijzigd of gewist.

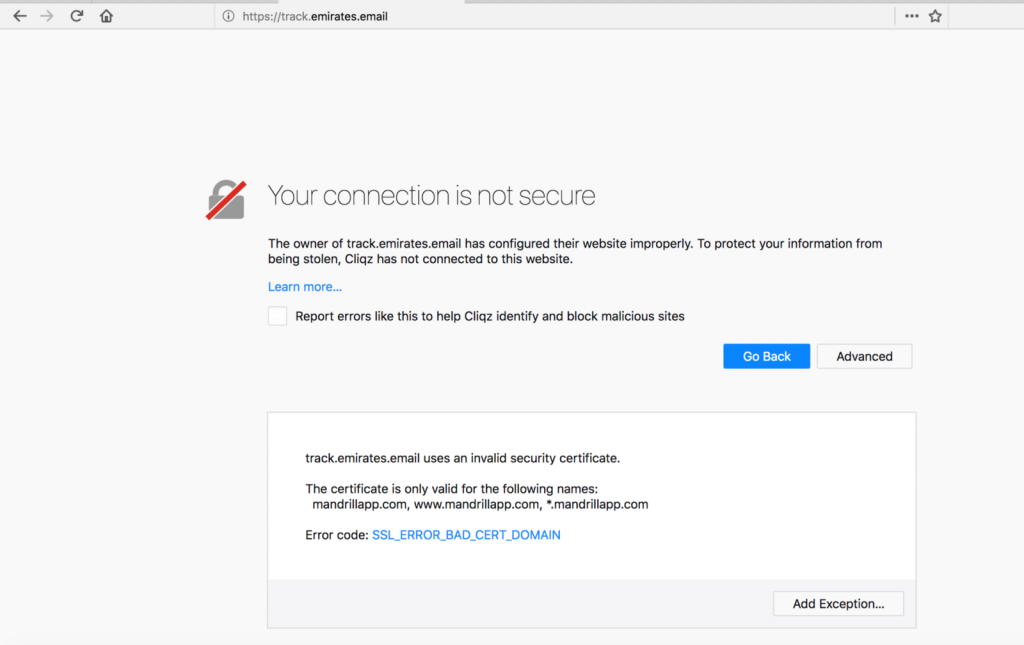

- Het domein waarvandaan e-mails worden gestuurd (track.emirates.email) moet een valide certificaat hebben (https://track.emirates.email/)

Als je geïnteresseerd bent in meer informatie over de aanwezigheid van trackers op je favoriete websites, dan raad ik je aan eens bij WhoTracksMe te kijken.

Happy hacking!

Dit artikel is eerder in het Engels verschenen op Medium.

Plaats een reactie

Uw e-mailadres wordt niet op de site getoond